1.2 milliárd okoseszköz rejt durva biztonsági réseket

A széleskörű vizsgálat a Qualcomm termékeire fókuszált, és sajnos komoly problémákat tárt fel![]()

A Check Point Software Technologies egy nemzetközileg elismert kiberbiztonsági megoldásokkal foglalkozó vállalat, melynek ügyfélköre a kisebb cégektől egészen a kormányokig terjed. A frissen közzétett beszámolójuk egy átfogó kutatás nem túl bíztató eredményéről ad jelentés, melyből az derül ki, hogy a több mint egymilliárd forgalomban lévő okoseszköz alapját szolgáltató Qualcomm chip, jóformán nyitott kaput kínál a hackerek számára, totálisan kiszolgáltatva a telefonok és tabletek tulajdonosait.

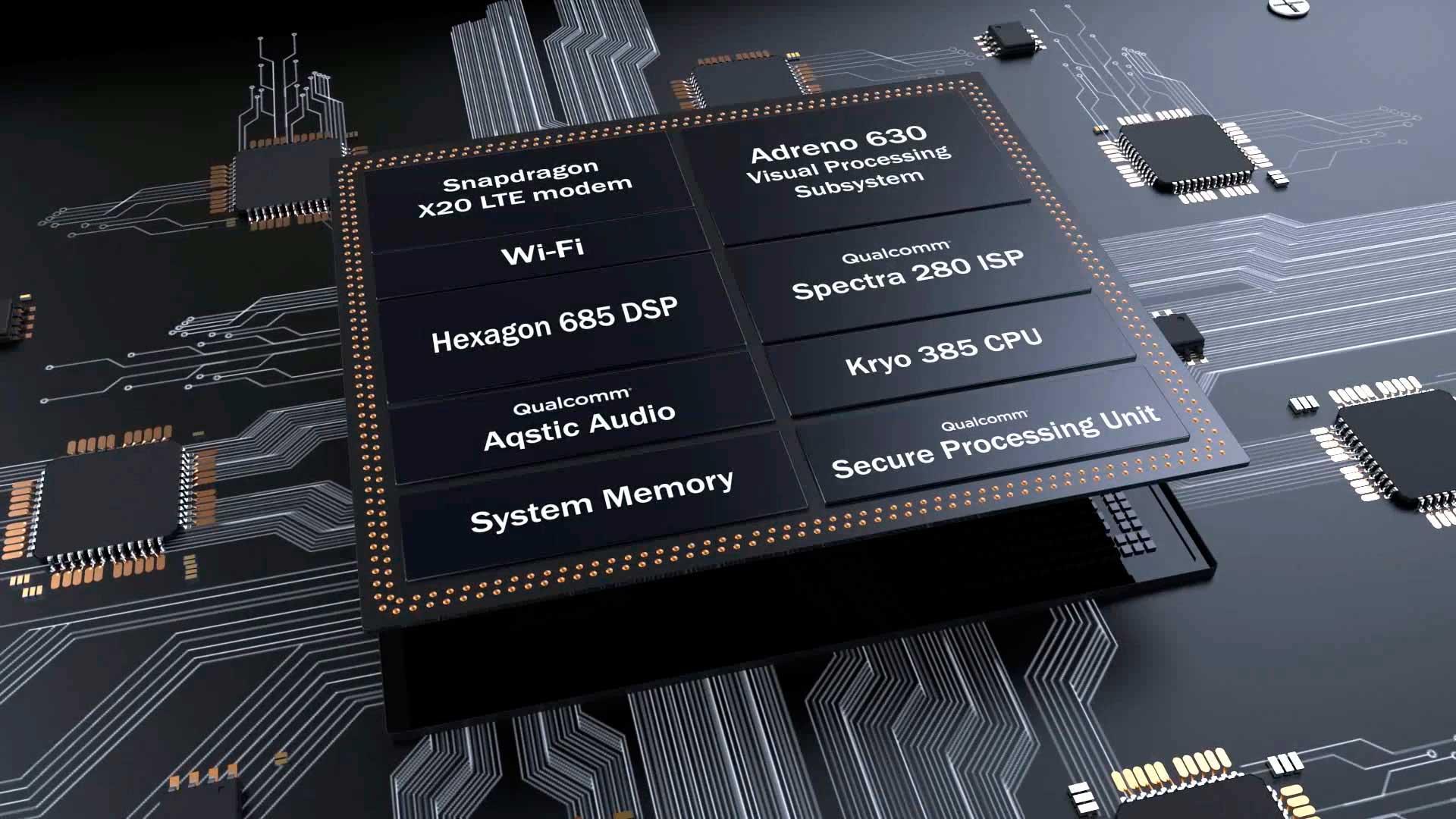

A jelenlegi legfrissebb adatok alapján világszerte 3 milliárd felhasználó rendelkezik okostelefonnal, ezen eszközöknek pedig 40 százalékát teszik ki az olyan vállalatok közkedvelt termékei, mint a Google, a Samsung, az LG, vagy éppen a Xiaomi és a OnePlus, melyek a Qualcomm technológiáját használják. Az Achilles néven futó kutatás fókuszában tehát kizárólag a Qualcomm Technologies által készített DSP-k, vagyis digitális jelfeldolgozó processzorok álltak, melyek többek között a telefon optimális töltéséért, a videós jelfeldolgozásért, különféle audio funkciókért és más multimédiás szolgáltatásokért felelnek. A kutatók szerint ez a kulcsfontosságú technológia kritikus sebezhetőségeknek adhat otthont, melyeknek nem a felderítése okozza a legnagyobb nehézségeket, sokkal inkább azok kijavítása, így szükségesnek érezték, hogy mélyreható vizsgálatokat folytassanak a legelterjedtebb chipek között, hogy szükség esetén megkezdődhessen egy kényes folyamat a problémák orvoslására.

Sajnos a vizsgálat sikeresebbnek bizonyult, mint azt remélni merték, korszerű „fuzz” tesztelési technológiájuk ugyanis olyan betekintést engedett a vizsgált technológiába, mely végül számos kritikus gyengepont felfedését eredményezte. Az Achilles több mint 400 sebezhető kódot talált a tesztelt DSP chipekben, ám csak az általuk legsúlyosabbnak vélt pontokat hozták nyilvánosságra. Minimum aggasztónak nevezhető, hogy a támadók a felhasználók tudta nélkül képesek kémkedésre használni a telefonokat, például képesek távolról aktiválni a mikrofont és rögzíthetnek minden hangot, beleértve a telefonhívásokat is, de hozzáférhetnek az eszközön tárolt összes GPS helyadathoz, videóhoz és hanganyaghoz is. Adott esetben gond nélkül zárolhatják a kiszemelt készüléket, véglegesen elérhetetlenné téve az összes fényképet, videót és elérhetőséget, másképp fogalmazva célzott szolgáltatásmegtagadást érhetnek el. Ezek után talán az sem meglepő, hogy elhelyezhetnek saját káros tevékenységüket elrejtő rosszindulatú programokat is, melyek még csak el sem távolíthatók.

A sérülékenységek könnyebb azonosításához, a kritikus felfedezéseket megjelölték az amerikai CVE rendszerhez tartozó kódszámokkal (CVE-2020-11201, CVE-2020-11202, CVE-2020-11206, CVE-2020-11207, CVE-2020-11208 and CVE-2020-11209), és ezeket természetesen azonnal megosztották a Qualcommal is, akik az utolsó pontig elismerték a jelentésben foglaltakat. A kutatás eredményei természetesen nem csak magánszemélyeket, de rengeteg vállalatot is érintenek, hiszen az 1.2 milliárd okoseszközből rengeteg teljesít aktív szolgálatot céges környezetben, így a vizsgálat részleteiről és a lehetséges biztonsági intézkedésekről nyilvános online tájékoztatókat is tartanak, külön az USA és az EU, Közel-Kelet, illetve Afrika igényeihez igazítva a két szemináriumot. A Check Point Research külön kiemelte, hogy egészen addig nem teszik közzé a sebezhetőségek műszaki részleteinek teljes listáját, amíg a mobilszolgáltatók nem rendelkeznek átfogó megoldással a kockázatok és veszélyforrások megszüntetésére. A kutatásban résztvevő mobilszolgáltatókkal és kormánytisztviselőkkel azonban folyamatos kapcsolatot tartanak fent, a közönség tájékoztatását pedig a bejelentést közlő blog.checkpoint.com látja el a továbbiakban is.

A Check Point Research felhívja a vállalatok figyelmét a szükséges biztonsági intézkedések megtételére és fejlett megoldások igénybevételére ösztönzi őket, eközben várjuk a Qualcomm hivatalos reakcióját, aki egylőre nem szólalt meg az ügyben sem Twitteren, sem Facebookon, sem más nyilvános felületen.

Megvettem az első számítógépemet, csak a BIOS-szal ne kelljen vacakolnom. Egyáltalán mi az és mit kezdjek vele? Sok felhasználó gondol így első számítógépére, de még sokszor azok is, akik már egy ideje használják és nem most húzták le a fóliát frissen összeszerelt gépükről. A következő sorok arra tesznek kísérletet, hogy bemutassák, mi is az a BIOS, hogyan jutunk oda a különböző gyártók alaplapjain, és mit tehetünk, ha egyes beállítások miatt gondokat tapasztalunk.

A BIOS

A BIOS a Basic Input/Output System rövidítése és egy olyan beépített firmware, melyet minden számítógép esetében az alaplapon találunk és alapvetően a rendszerindításért felel. Egy olyan aprócska szoftver, mely felismeri, diagnosztizálja és kezeli egy számítógép legfontosabb alkatrészeit, tehát a processzort és a RAM-ot, melyek nélkül a gép el sem indulna, illetve a háttértárakat és az USB portokat melyek az operációs rendszer betöltéséhez, illetve a kezeléséhez szükséges eszközöket, perifériákat tartalmazhatják.

Bár a Windows és a Linux számos lehetőséget és módot kínál egyes beállítások elvégzésére, néhány változtatás csak a rendszer BIOS-án keresztül végezhető el. A BIOS segítségével ellenőrizhető, hogy a gép minden összetevője megfelelően működik-e, mielőtt a Windows rendszerbe bootolna. Ez tehát a gépünk első védvonala is egyben, hiszen már itt is számos dolgot módosíthatunk és a hibák elhárításában is fontos

Cikkünk első fejezete az alaplapok szerepét tárgyalta, kitérve az alapvető felszereltségre, amelyek tekintetében többé-kevésbé minden lap ugyanazt kínálja. De mik azok a részletek, amelyek nagyobb mértékben is megkülönböztetik ezeket a hardvereket? A következőkben a feszültségszabályozást végző VRM, a chipsetek és az igényeink és pénztárcánk szerinti választási lehetőségek következnek.

A VRM

Az alaplapi VRM-ek meglepően fontos részei minden modern alaplapnak, de gyakran figyelmen kívül hagyják őket a marketing és a kritikák során is, vagy nem magyarázzák el megfelelően, ha egyáltalán megemlítik őket. Mik azok az alaplapi VRM-ek, miért említik őket együtt a túlhajtással, és milyen kulcsfontosságú specifikációkat kell megérteni ahhoz, hogy megalapozott döntést hozzunk vásárlás előtt?

A VRM a Voltage Regulator Module (feszültségszabályozó modul) rövidítése, és szerencsére ez a név eléggé magától értetődő. Minden alaplapon van egy feszültségszabályozó modul, amelyet a CPU közelében helyeznek el, hogy szabályozza a feszültséget, amely a tápegységtől és a tápkábelektől a CPU aljzatához jut. Annak ellenére, hogy a CPU önmagában is elég sok energiát képes fogyasztani, mégis szüksége van arra, hogy ezt az energiát kezeljék és szabályozzák, mielőtt a CPU rendelkezhetne vele.

Miért fontosak az alaplapi VRM-ek a túlhajtás szempontjából?

Mivel a tápegységből érkező

Jól tudjuk, hogy számítógépünk szívét és lelkét a processzor és a videokártya párosa adják, pláne, ha játékra vagy komolyabb grafikai munkára vásárlunk számítógépet. Azt azonban továbbra sem felejthetjük el, hogy a számunkra kiemelten fontos összetevők nem feltétlenül a legfontosabb összetevők. Minőségi tápegység nélkül gépünk egy instabil időzített bomba lehet, és talán még el sem indul, megfelelő alaplap nélkül pedig ugyan mibe pakolnánk az izmos CPU-t és méregdrága videokártyát? A következőkben az alaplap általános működését és funkcióit igyekszünk bemutatni, hogy megértsük, miért fontos egy PC-s felhasználó számára. A cikk folytatásában kitérünk a különböző árkategóriákra is, amelyek különböző minőséget és lehetőségeket kínálnak a felhasználóknak.

Mi is az alaplap?

Ha valaha is raktunk össze vagy szedtünk már szét számítógépet, akkor láthattuk azt az egyetlen alkatrészt, amely mindent összeköt – az alaplapot. Ahogy a neve is árulkodik róla, egy PC esetén ez lesz az alap, amire építkezni fogunk. Ez az a központi áramköri lap, amely mindazokat az alkatrészeket és csatlakozókat tartalmazza, amelyek lehetővé teszik, hogy a számítógép minden eleme áramot kapjon és kommunikáljon egymással. Jellemzően számos beépített funkcióval büszkélkedhetnek, és közvetlenül befolyásolják a számítógép képességeit és bővítési lehetőségeit. Természetesen az alaplap nem új találmány, hiszen már jóval a személyi szá