Két kriptobányász kártevő indult terjedésnek

A Microsoft szerint két digitális vérszívó is egyre komolyabb fenyegetést jelent![]()

A kriptoláz lecsengésében rengeteg PC-s felhasználó reménykedik, a többség persze a nagyobb választékban és emberibb áron beszerezhető videokártyákat várják a dologtól. Míg a világ igazodik a kínai szerverfarmok leállásához, a digitális valuták pedig jobbra-balra ingadozva hergelik a közönséget, addig a Microsoft előállt és bejelentette, hogy két olyan kártevő indult terjedésnek, mely gépünkből valaki más örömére bányagépet varázsolna.

Varázslatról persze szó sincs, az esetet ugyanis a Microsoft 365 Defender Threat Intelligence Team, vagyis a vállalat biztonsági hírszerző részlege tárta fel és tette közzé. A csapat kétrészesre tervezett publikációjának már az első fele is igen terjedelmesre sikerült, annak érdekében, hogy részletesen bemutassa és kitárgyalja a LemonDuck és LemonCat néven ismert kártevők mibenlétét. Nem feledkeztek meg a védekezésre tett javaslatokról sem, de ezek részletes kifejtését a következő alkalomra ígérték. A bemutatott rosszindulatú szoftvereket kifejezetten a hét éve bányászható Monero kriptovaluta megszerzésére hozták létre, mely a Bitcoin és az Ethereum után a harmadik legkomolyabb fejlesztői közösséggel rendelkezik, és a CoinMarketCap rangsorában jelenleg 27. helyen áll, kicsivel több mint 70 ezer forintos árfolyammal. A sunyi kártevők kifejlesztői tehát viszonylag értékes vadra vadásznak, fegyvernek pedig a gyanútlan felhasználók számítógépeit szánják.

Mint kiderült a LemonDuck nem számít újdonságnak, ugyanis az első aktivitását 2019-ben észlelték, azóta pedig a Trend Micro és a Cisco Talos igyekeztek nyomon követni. Egyik érdekessége, hogy a Windows rendszerek mellett a Linux megtámadására is képes, és mint kiderült, január óta sajnos létezik egy második változata is. Utóbbit LemonCat néven illetik, és a szakértők szerint alapjait tekintve megegyezik az elsővel, azonban számos eltérést is mutat. "Két különböző működési struktúráról van tudomása, amelyek mindketten a LemonDuck malware-t használják, de potenciálisan két különböző szervezet működteti őket külön célok érdekében". A Microsoft úgy döntött, hogy az első operációs struktúra esetében megtartja a LemonDuck becenevet, a második esetében azonban úgy vélte, hogy az eltérések miatt új névre van szükség, ebből lett végül a LemonCat.

A szoftvercég illetékesei szerint a kettő közül az utóbbi, vagyis a LemonCat tekinthető a nagyobb veszélynek, mivel "olyan támadásokban használják, amelyek jellemzően hátsó ajtó telepítését, hitelesítő adatok és egyéb információk ellopását, valamint rosszindulatú programok terjesztését eredményezik". Azt is jelezték, hogy tervezik egy kísérő anyag közzétételét, amely "a LemonDuck fertőzést követő rosszindulatú cselekmények mélyreható technikai elemzését" tartalmazza, valamint "útmutatást a LemonDuck támadások kivizsgálásához, valamint az ilyen támadások elleni védelem megerősítésére vonatkozó enyhítési ajánlásokat". Ami már most biztos, hogy a LemonDuck és LemonCat érdemes a kiemelt figyelemre, mert hatókörük széles körű, képesek megfertőzni több operációs rendszert is, hatékonyak a hálózatokon belüli terjedési módszereik, és sokáig működnek a kezdeti felfedezésük után is. (Vagy legalábbis a LemonDuck támadási módszerét részletező első publikáció után.)

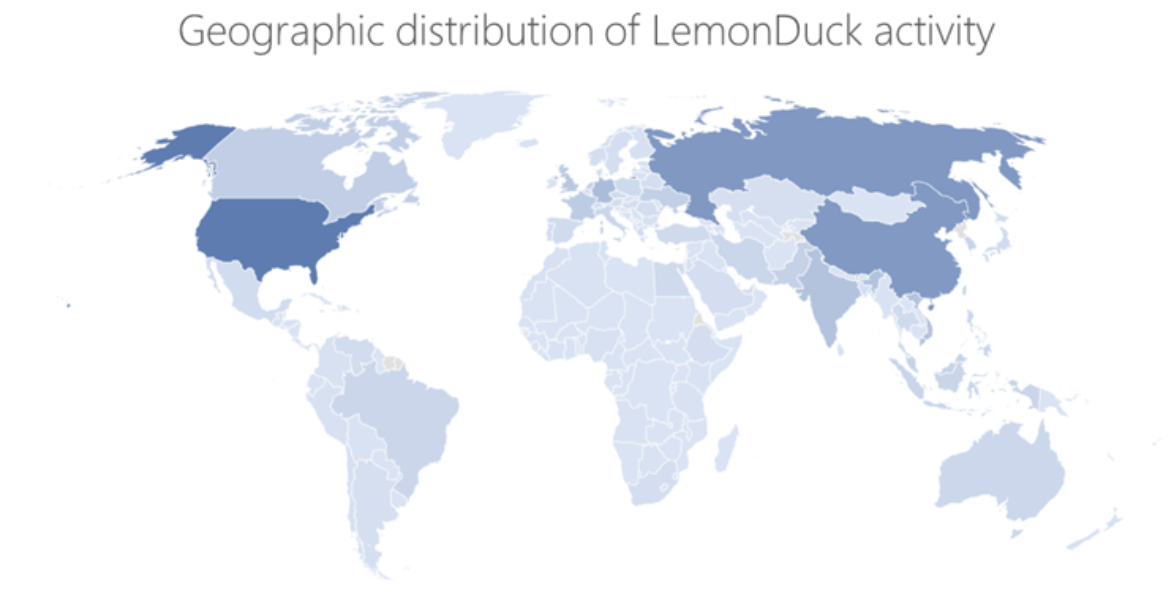

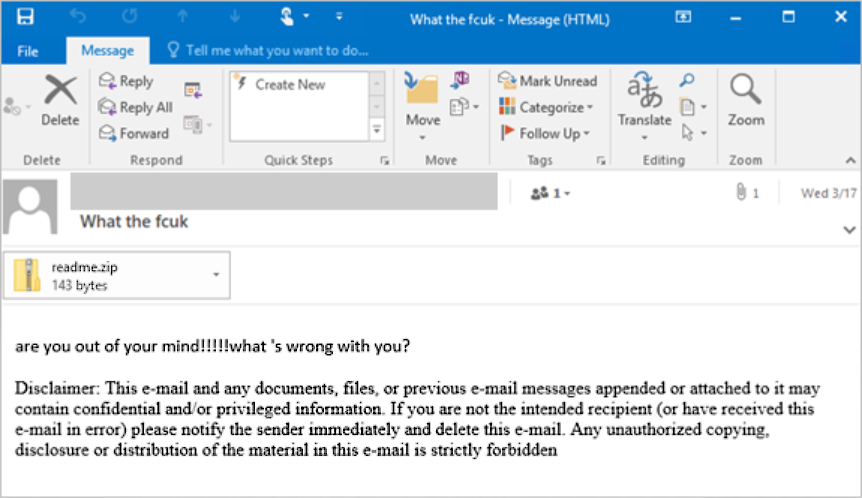

Természetesen az átlagos halandók számára az a legfontosabb, hogy a kártevő által titokban végzett kriptovaluta-bányászat hatással lehet gépünk teljesítményére, az energiafogyasztásra, az üzemeltetők pedig úgy juthatnak könnyedén Monero valutához, hogy sajátjaik helyett a mi gépeinket terhelik, ezzel potenciálisan akár károsíthatják is azokat. A legijesztőb, hogy a LemonDuck állítólag rendkívül hatékonyan rejtőzködik, sőt, képes megtámadni és eltüntetni azokat a más forrásokból származó kártevőket, melyek szintén az általa kihasznált erőforrásokhoz szeretnének hozzáférni. A támadások kezdetben Kínát sújtották a legkomolyabban, ám azóta rendesen kiszélesedett a bevetési zóna, alaposan behálózva Németországot, Franciaországot, Kanadát, Oroszországot, Indiát, Koreát és Vietnámot, de a listán megtalálható az Egyesült Államok és az Egyesült Királyság is. Mivel a kártevők mögött álló üzemeltetők célja a folyamatos terjeszkedés, hálójukat egészen biztosan igyekeznek kivetni a világ minden szegletére, így nem árt az óvatosság. A fertőzés a legtöbb szokásos módon eljuthat a felhasználókhoz, például e-mailek csatolmányaként, melyek tartalma állítólag a 2020 és 2021 márciusa között nem igen változott. A kártékony fájl az esetek többségében .doc, .js, or a .zip formátumban érkezik, mely minden esetben egy valós .js fájlt takar. A neve szinte minden esetben "readme", de az is megesik, hogy egyetlen levélben mindhárom fájltípus megtalálható.

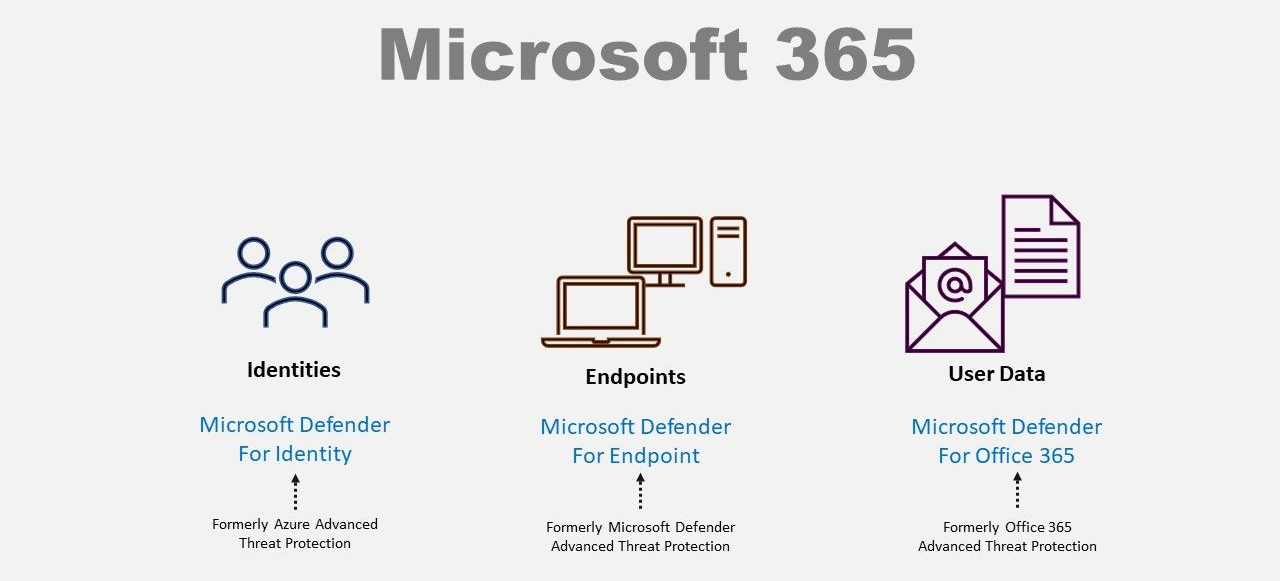

Bár bejegyzésükben azt olvashatjuk, hogy a megelőzési technikákról egy második almalommal beszélnek majd, azt előtte azért hosszasan taglalják, hogy a mesterséges intelligenciára támaszkodó Microsoft 365 Defender szolgáltatásukat már alaposan felkészítették a fenyegetés felismerésére és kiiktatására, a Microsoft Defender for Endpoint pedig Windows és Linux esetén is képes blokkolni a gépünkre piócaként ráakaszkodó kártevőket. A Microsoft hivatalos bejegyzése, egyelőre angol nyelven ide kattintva elérhető.

Megvettem az első számítógépemet, csak a BIOS-szal ne kelljen vacakolnom. Egyáltalán mi az és mit kezdjek vele? Sok felhasználó gondol így első számítógépére, de még sokszor azok is, akik már egy ideje használják és nem most húzták le a fóliát frissen összeszerelt gépükről. A következő sorok arra tesznek kísérletet, hogy bemutassák, mi is az a BIOS, hogyan jutunk oda a különböző gyártók alaplapjain, és mit tehetünk, ha egyes beállítások miatt gondokat tapasztalunk.

A BIOS

A BIOS a Basic Input/Output System rövidítése és egy olyan beépített firmware, melyet minden számítógép esetében az alaplapon találunk és alapvetően a rendszerindításért felel. Egy olyan aprócska szoftver, mely felismeri, diagnosztizálja és kezeli egy számítógép legfontosabb alkatrészeit, tehát a processzort és a RAM-ot, melyek nélkül a gép el sem indulna, illetve a háttértárakat és az USB portokat melyek az operációs rendszer betöltéséhez, illetve a kezeléséhez szükséges eszközöket, perifériákat tartalmazhatják.

Bár a Windows és a Linux számos lehetőséget és módot kínál egyes beállítások elvégzésére, néhány változtatás csak a rendszer BIOS-án keresztül végezhető el. A BIOS segítségével ellenőrizhető, hogy a gép minden összetevője megfelelően működik-e, mielőtt a Windows rendszerbe bootolna. Ez tehát a gépünk első védvonala is egyben, hiszen már itt is számos dolgot módosíthatunk és a hibák elhárításában is fontos

Cikkünk első fejezete az alaplapok szerepét tárgyalta, kitérve az alapvető felszereltségre, amelyek tekintetében többé-kevésbé minden lap ugyanazt kínálja. De mik azok a részletek, amelyek nagyobb mértékben is megkülönböztetik ezeket a hardvereket? A következőkben a feszültségszabályozást végző VRM, a chipsetek és az igényeink és pénztárcánk szerinti választási lehetőségek következnek.

A VRM

Az alaplapi VRM-ek meglepően fontos részei minden modern alaplapnak, de gyakran figyelmen kívül hagyják őket a marketing és a kritikák során is, vagy nem magyarázzák el megfelelően, ha egyáltalán megemlítik őket. Mik azok az alaplapi VRM-ek, miért említik őket együtt a túlhajtással, és milyen kulcsfontosságú specifikációkat kell megérteni ahhoz, hogy megalapozott döntést hozzunk vásárlás előtt?

A VRM a Voltage Regulator Module (feszültségszabályozó modul) rövidítése, és szerencsére ez a név eléggé magától értetődő. Minden alaplapon van egy feszültségszabályozó modul, amelyet a CPU közelében helyeznek el, hogy szabályozza a feszültséget, amely a tápegységtől és a tápkábelektől a CPU aljzatához jut. Annak ellenére, hogy a CPU önmagában is elég sok energiát képes fogyasztani, mégis szüksége van arra, hogy ezt az energiát kezeljék és szabályozzák, mielőtt a CPU rendelkezhetne vele.

Miért fontosak az alaplapi VRM-ek a túlhajtás szempontjából?

Mivel a tápegységből érkező

Jól tudjuk, hogy számítógépünk szívét és lelkét a processzor és a videokártya párosa adják, pláne, ha játékra vagy komolyabb grafikai munkára vásárlunk számítógépet. Azt azonban továbbra sem felejthetjük el, hogy a számunkra kiemelten fontos összetevők nem feltétlenül a legfontosabb összetevők. Minőségi tápegység nélkül gépünk egy instabil időzített bomba lehet, és talán még el sem indul, megfelelő alaplap nélkül pedig ugyan mibe pakolnánk az izmos CPU-t és méregdrága videokártyát? A következőkben az alaplap általános működését és funkcióit igyekszünk bemutatni, hogy megértsük, miért fontos egy PC-s felhasználó számára. A cikk folytatásában kitérünk a különböző árkategóriákra is, amelyek különböző minőséget és lehetőségeket kínálnak a felhasználóknak.

Mi is az alaplap?

Ha valaha is raktunk össze vagy szedtünk már szét számítógépet, akkor láthattuk azt az egyetlen alkatrészt, amely mindent összeköt – az alaplapot. Ahogy a neve is árulkodik róla, egy PC esetén ez lesz az alap, amire építkezni fogunk. Ez az a központi áramköri lap, amely mindazokat az alkatrészeket és csatlakozókat tartalmazza, amelyek lehetővé teszik, hogy a számítógép minden eleme áramot kapjon és kommunikáljon egymással. Jellemzően számos beépített funkcióval büszkélkedhetnek, és közvetlenül befolyásolják a számítógép képességeit és bővítési lehetőségeit. Természetesen az alaplap nem új találmány, hiszen már jóval a személyi szá