Az AMD sebezhetőséget talált a Zen3 architektúrában

Visszaélésről nincs tudomásuk, de már megkezdték a javítások elkészítését![]()

A PC-s felhasználókban még élénken élhet az emlék az Intel processzorokban megbúvó biztonsági résekről, melyek kisebb botrány kíséretében kerültek leleplezésre. A sajtó és a közösség egyaránt jogosan kritizálhatta a cég hozzáállását, hiszen a cég különféle trükkökkel igyekezett késleltetni a problémák kiszivárgását, melyekről valójában már korábban is tudomásuk volt. Úgy tűnik, hogy az elkerülhetetlen az AMD-t is utolérte, aki viszont azonnal nyilvánosságra hozta felfedezést.

Egy bő 4 oldalas dokumentumot tettek elérhetővé az AMD hivatalos weboldalán, mely a Zen3 architektúra első, és egyelőre egyetlen ismert biztonsági réséről ad tájékoztatást. A sebezhetőségre a Zen3 processzorokkal bevezetett Predictive Store Forwarding (PSF) technológiában leltek rá, mely egy hardveres alapokon nyugvó teljesítményjavító módszer. A vállalat igyekszik minden felhasználóját megnyugtatni, ugyanis nincs tudomásuk arról, hogy valaha bárki megtalálta, illetve kihasználta volna a hibát, az tehát egyelőre csak potenciális veszélyforrásnak tekinthető. Ahogy az a közzétett iratban is látható, a saját vizsgálataik eredményének összefoglalójáról van szó, melyet nem előzött meg névtelen szivárogtatás, vagy hackertámadást követő zsarolási mizéria, így nagyjából biztosak lehetünk benne, hogy az AMD valóban folyamatosan felülvizsgálja saját fejlesztéseit, hogy megelőzzék a kínos eseteket.

A PSF egy spekulatív utasítások futtatására alkalmas funkció, mely előrejelzések elvégzésével a load és store műveletek közt fennálló függőségeket igyekszik megtippelni, a végcél pedig a kódok hatékonyabb végrehajtása. Az analízis szerint a veszélyt az jelentheti, hogy a processzor lényegében átverhető, így olyan helyről is beolvashat adatokat, ahonnan alapvetően nem lenne szabad. Ezzel az esetleges támadóknak nem kívánatos kódok futtatására nyílik lehetősége, a sebezhetőséget amúgy a Spectre 4-es variánsához hasonlították. A bejelentéshez hozzá tartozik, hogy megkezdték a teljeskörű biztonsági csomag elkészítését, de míg ez minden felhasználó számára elérhető lesz, addig is lehetőséget biztosítanak a funkció kikapcsolására. Az AMD szerint a PSD sérülékenysége rendkívül alacsonynak nevezhető, ezért nem is javasolják a deaktiválást, mindenesetre a lehetőséget a felhasználók kezébe adják.

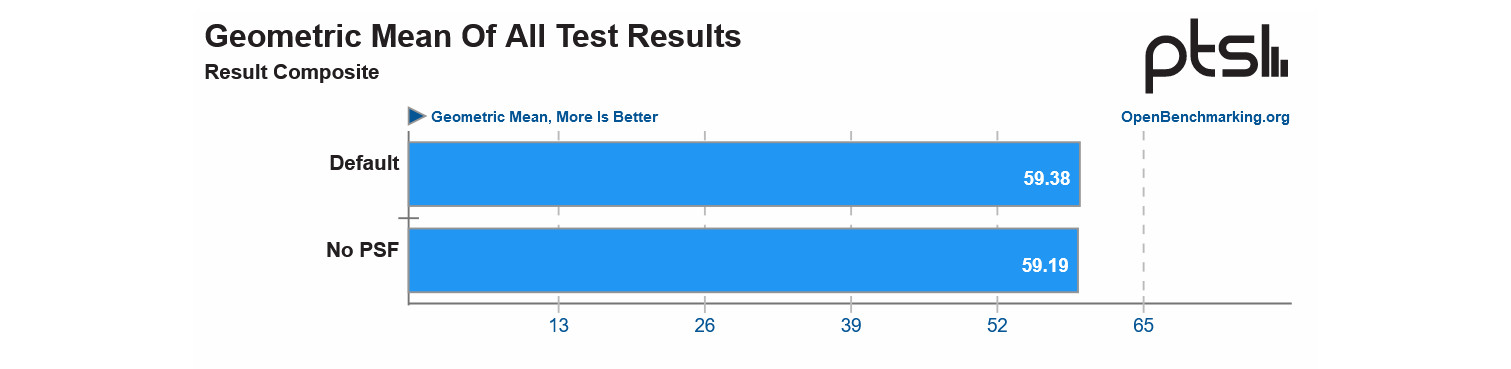

A PSF nagyjából 1-2%-os sebességnövelésre képes, így valószínűleg a lekapcsolása nem jelent majd különösebb érvágást, Linuxon ráadásul lehetőség lesz szálanként szabályozni, így a munkafolyamatoknak külön is megadhatjuk, hogy támaszkodjanak-e a PSF-re, vagy sem. Úgy tűnik, hogy ezúttal nem kell tartanunk a 2018-as Spectre és Meltdown sebezhetőségeket követő felfokozott hangulattól, az AMD ugyanis időben kiszúrta a hibát és az eddigiek alapján megfelelően tájékoztatja a felhasználókat a probléma gyökeréről, a veszély mértékéről és a megoldási lehetőségekről. Természetesen a leglelkesebb felhasználók azonnal rávették magukat a kérdésre, és megpróbálták kideríteni, hogy az Intelhez hasonlóan az AMD is kozmetikázza-e a teljesítménnyel kapcsolatos állításait. A phoronix.com például befogott egy sor EPYC 7003 és Ryzen 5000 processzort, köztük egy Ryzen 7 5800X-et is, melyeken számos benchmark tesztet végzett.

A mérésekből kiderült, hogy az AMD nem csak nem hazudott, de talán még túl is becsülte a teljesítménycsökkenés mértékét, mely, kikapcsolt PSF mellett az 1%-ot is alig érte el. A teljesség kedvéért említésre került egy friss Intel teszt is, melyből kiderült, hogy a Rocket Lake széria továbbra is hordoz bizonyos spekulatív végrehajtási sebezhetőségeket. A 11. generáció sikeresen lerázta magáról a Meltdown problémakört, de a Spectre (V1, V2, és V4 / Speculative Store Bypass, avagy SSB) továbbra is szoftveres korlátozásokat igényel, mely a tesztek alapján 2%-os hátrányt jelentenek a feladatok végrehajtásában. Ez már jóval barátságosabb, mint amit pár éve többen is tapasztalhattak mondjuk a többszálas munkavégzés lehetőségének kiiktatásakor, generációkkal ezelőtt volt példa a 10-40%-os lassulásra is, igaz, nem kifejezetten játékok alatt. Mindenesetre most már mindkét cég büszkélkedhet hasonló biztonsági hibával, melyek a legfrissebb architektúrákban találhatók.

Az átlag felhasználókat azonban ezek a problémák aligha érintik, a többség szinte sosem tapasztal majd észrevehető sebességváltozást, és szinte semmi esélye annak, hogy valaki ezeket a lehetőségeket kihasználva okozzon problémákat. 2019-ben szintén felbukkant egy AMD termékeket érintő biztonsági rés, ám ezeket egy BIOS-frissítéssel viszonylag gyorsan megoldották.

Megvettem az első számítógépemet, csak a BIOS-szal ne kelljen vacakolnom. Egyáltalán mi az és mit kezdjek vele? Sok felhasználó gondol így első számítógépére, de még sokszor azok is, akik már egy ideje használják és nem most húzták le a fóliát frissen összeszerelt gépükről. A következő sorok arra tesznek kísérletet, hogy bemutassák, mi is az a BIOS, hogyan jutunk oda a különböző gyártók alaplapjain, és mit tehetünk, ha egyes beállítások miatt gondokat tapasztalunk.

A BIOS

A BIOS a Basic Input/Output System rövidítése és egy olyan beépített firmware, melyet minden számítógép esetében az alaplapon találunk és alapvetően a rendszerindításért felel. Egy olyan aprócska szoftver, mely felismeri, diagnosztizálja és kezeli egy számítógép legfontosabb alkatrészeit, tehát a processzort és a RAM-ot, melyek nélkül a gép el sem indulna, illetve a háttértárakat és az USB portokat melyek az operációs rendszer betöltéséhez, illetve a kezeléséhez szükséges eszközöket, perifériákat tartalmazhatják.

Bár a Windows és a Linux számos lehetőséget és módot kínál egyes beállítások elvégzésére, néhány változtatás csak a rendszer BIOS-án keresztül végezhető el. A BIOS segítségével ellenőrizhető, hogy a gép minden összetevője megfelelően működik-e, mielőtt a Windows rendszerbe bootolna. Ez tehát a gépünk első védvonala is egyben, hiszen már itt is számos dolgot módosíthatunk és a hibák elhárításában is fontos

Cikkünk első fejezete az alaplapok szerepét tárgyalta, kitérve az alapvető felszereltségre, amelyek tekintetében többé-kevésbé minden lap ugyanazt kínálja. De mik azok a részletek, amelyek nagyobb mértékben is megkülönböztetik ezeket a hardvereket? A következőkben a feszültségszabályozást végző VRM, a chipsetek és az igényeink és pénztárcánk szerinti választási lehetőségek következnek.

A VRM

Az alaplapi VRM-ek meglepően fontos részei minden modern alaplapnak, de gyakran figyelmen kívül hagyják őket a marketing és a kritikák során is, vagy nem magyarázzák el megfelelően, ha egyáltalán megemlítik őket. Mik azok az alaplapi VRM-ek, miért említik őket együtt a túlhajtással, és milyen kulcsfontosságú specifikációkat kell megérteni ahhoz, hogy megalapozott döntést hozzunk vásárlás előtt?

A VRM a Voltage Regulator Module (feszültségszabályozó modul) rövidítése, és szerencsére ez a név eléggé magától értetődő. Minden alaplapon van egy feszültségszabályozó modul, amelyet a CPU közelében helyeznek el, hogy szabályozza a feszültséget, amely a tápegységtől és a tápkábelektől a CPU aljzatához jut. Annak ellenére, hogy a CPU önmagában is elég sok energiát képes fogyasztani, mégis szüksége van arra, hogy ezt az energiát kezeljék és szabályozzák, mielőtt a CPU rendelkezhetne vele.

Miért fontosak az alaplapi VRM-ek a túlhajtás szempontjából?

Mivel a tápegységből érkező

Jól tudjuk, hogy számítógépünk szívét és lelkét a processzor és a videokártya párosa adják, pláne, ha játékra vagy komolyabb grafikai munkára vásárlunk számítógépet. Azt azonban továbbra sem felejthetjük el, hogy a számunkra kiemelten fontos összetevők nem feltétlenül a legfontosabb összetevők. Minőségi tápegység nélkül gépünk egy instabil időzített bomba lehet, és talán még el sem indul, megfelelő alaplap nélkül pedig ugyan mibe pakolnánk az izmos CPU-t és méregdrága videokártyát? A következőkben az alaplap általános működését és funkcióit igyekszünk bemutatni, hogy megértsük, miért fontos egy PC-s felhasználó számára. A cikk folytatásában kitérünk a különböző árkategóriákra is, amelyek különböző minőséget és lehetőségeket kínálnak a felhasználóknak.

Mi is az alaplap?

Ha valaha is raktunk össze vagy szedtünk már szét számítógépet, akkor láthattuk azt az egyetlen alkatrészt, amely mindent összeköt – az alaplapot. Ahogy a neve is árulkodik róla, egy PC esetén ez lesz az alap, amire építkezni fogunk. Ez az a központi áramköri lap, amely mindazokat az alkatrészeket és csatlakozókat tartalmazza, amelyek lehetővé teszik, hogy a számítógép minden eleme áramot kapjon és kommunikáljon egymással. Jellemzően számos beépített funkcióval büszkélkedhetnek, és közvetlenül befolyásolják a számítógép képességeit és bővítési lehetőségeit. Természetesen az alaplap nem új találmány, hiszen már jóval a személyi szá